不少网络游戏玩家都有过账号被盗的经历,如果在GOOGLE上搜索,约有486 000项符合“魔兽世界 账号 被盗”的查询结果。难怪有个《魔兽世界》的骨灰级玩家说“没被盗都不算玩过这个游戏!”

据《2007年中国游戏产业报告》统计,2007年中国网络游戏用户数达到4017万,网络游戏市场实际销售收入达105.7亿元人民币,网络游戏虚拟物品交易市场规模为37.8亿元人民币。预计到2012年,虚拟物品交易的市场规模将增长至196.8亿元,复合增长率高达 39.3%。在网游市场空前繁荣的同时,该报告也指出,针对虚拟物品的经济犯罪,由于法律的缺失造成量刑困难和处罚力度不大,其结果是犯罪成本变得相对较低,成为影响游戏行业健康发展的潜在危机。

如果是一般玩家的账号,被盗的损失可能也不大。不过,一些价值较高的游戏账号则有可能被卖到数十万元的高价。因为有经济利益驱使,一些知名的账号就成为了木马病毒的攻击目标。他们通过诱骗、伪装等方式,以网页挂马和攻击系统漏洞等手段,对账号进行跟踪破解。例如,《魔兽世界》竞技场全国挑战赛冠军Monster Killed战队的账号今年5月就不幸被盗。

那么,哪些技术能够取代传统的静态密码(用户名+密码),有效的防止账号盗用,从而保护玩家的利益呢?与动态口令和指纹等生物特征识别相比,基于USB Key的网上身份识别更加方便和安全。

目前,大部分网游玩家的身份识别还是仅仅通过用户名和密码进行验证,所有这些信息在输入时都可能被木马病毒截取,网页的历史记录中也能发现用户名和密码信息。任何人只要知道了该玩家的用户名和密码,就可以 *** 作他的账户,买卖他的虚拟资产。如果采用了USB Key,则在玩家登录和买卖装备时都会进行基于加密算法的身份识别。USB Key采用随机“质询-响应”机制,网络服务器所要求回传的认证信息代码(MAC)是木马病毒无法模拟的,因此它无法通过合法身份认证,从而无法登录到网络服务器上。

随机“质询-响应”机制

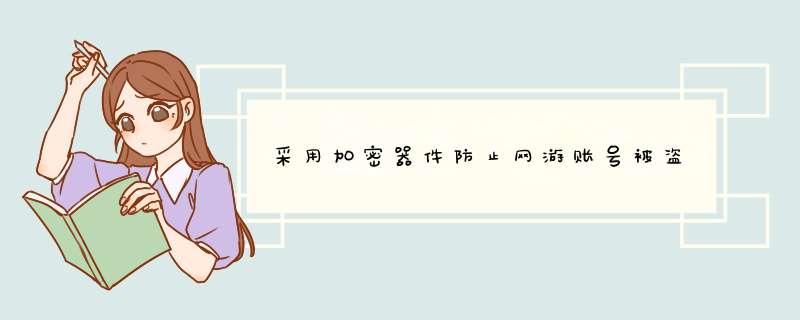

如图1所示,USB Key通过随机“质询-响应”机制实现网络服务器对网游玩家的身份合法性认证。USB Key内置MD5(信息摘要算法5)或SHA-1(安全散列算法1)等加密算法,预先在USB Key和网络服务器中存储一个证明用户身份的密钥。登录时,先由用户向网络服务器发出一个验证请求,服务器接到此请求后生成一个随机数回传给用户PC上插的USB Key,称为“质询”。USB Key使用该随机数与存储在USB Key中的密钥进行加密运算,得到的结果MAC作为认证证据传送给服务器,称为“响应”。同时,网络服务器使用该随机数与存储在数据库中的客户密钥进行加密运算,如运算结果与用户传回的响应结果相同,则认为该用户是合法的。

图1 随机“质询-响应”机制认证流程

采用这一机制,由于能够证明用户身份的密钥既不在网络上传输也不在客户端电脑内存中出现,所以网络上的黑客和用户PC中的木马程序都无法得到这一密钥。此外,由于每次认证过程使用的随机数和运算结果MAC也都不一样,所以,即使网络传输的过程中这些数据被截获,也没有再利用的价值。

不过,能不能通过这些数据逆推出用户的密钥呢?在身份识别的过程中,所采用的加密算法均为不可逆运算,即无法从随机数和MAC推出隐含的密码。这就从根本上保证了网上身份识别的安全性。

MD5和SHA-1算法

MD5和SHA-1是目前应用最广泛的单项散列函数加密算法,这两种算法的结构和强度等特性有很多相似之处。

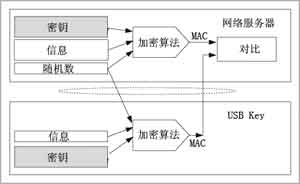

如图2所示,以SHA-1算法为例,其输入数据共512位,包括64位密码和共448位的输入信息(由变量、随机数和常数组成)。SHA-1算法由32位不带进位的加法、逻辑运算和循环移位等组成。循环计算80次后,得到的运算结果MAC为160位。

图2 SHA-1算法计算模型

除了不可逆性,SHA-1算法还有以下两个特点。

● 抗冲突性:对于特定MAC,难以找到两个不同的输入信息。

● 高雪崩效应:输入的任何变化都会使MAC产生巨大的变化。

MD5算法与SHA-1算法最大的区别在于:其MAC为128位,循环次数为64次。相对而言,SHA-1对抗强行攻击的强度更大,而MD5的运行速度较快,可以根据信息安全要求的不同级别灵活的选择这两种算法。

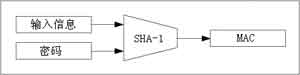

图3 基于SHA-1算法的USB Key结构图

基于加密算法的USB Key

如果以达到更高的安全性为目的,可以设计采用SHA-1算法的USB Key进行网游玩家的身份识别。图3是基于SHA-1算法设计的USB Key电路示例。其中CP2101是USB转UART的单芯片桥接器,DS28E01-100是Maxim公司的SHA-1器件,内置512位SHA-1引擎,1024位受SHA-1保护的EEPROM存储器。每个SHA-1器件具有唯一的64位ROM ID,使得每个器件加载唯一的密码成为可能,实现了系统的安全性不依赖于单个器件。

欢迎分享,转载请注明来源:内存溢出

微信扫一扫

微信扫一扫

支付宝扫一扫

支付宝扫一扫

评论列表(0条)