已经创建了一个可以估计对不同的加密货币进行51%攻击的代价的网站,该网站在攻击者恶意地重复使用两种加密货币时要花费相同的两倍价钱。在Reddit网站上的网站开发人员告诉CCN他们创建该网站的动机:

“几天前,比特币黄金遭到了攻击,这让我很好奇,用租来的散列能力进行攻击的代价会是多少。我做了计算,诚实的说我感到震惊,有人尽然有能力攻击一种价值接近10亿美元的加密货币,其每小时的攻击价格是10万美元,甚至还不把奖励算进去。

这个网站的目标是吸引更多的注意力,我认为这是一个相当明显的问题,这些较小的代币。散列能力很容易重新设置,因此人们不仅可以租用散列能力,更大的矿池还可以将散列能力重新定向到较小的代币上长达几个小时以此来攻击它们。

尽管其他网站对51%的攻击代价的估计要高得多,但他们没有考虑采矿设备是租来而不是买来的这一情况。

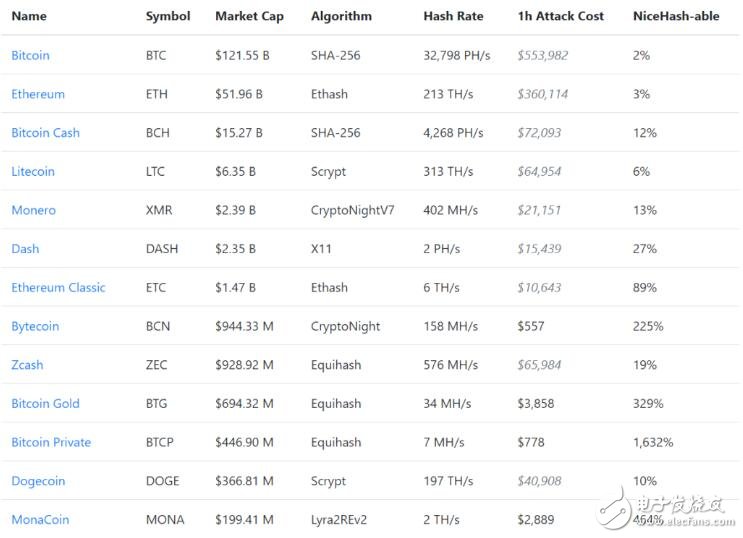

51%攻击的成本

加密货币开采设备的成本非常昂贵的,即使是对一枚小型代币的攻击,也需要硬件强大的设备来与之竞争,这是一个天文数字,需要服务器的农场里满是顶级的挖掘器和电力。攻击比特币网络所需的硬件成本超过10亿美元,每小时电费超过50万美元。然而,根据Crypto51.app的xur17,它也可以简单地从NiceHash服务中租借散列能力,而NiceHash已经拥有了将许多不同的山寨币带到他们面前的硬件。

最右栏显示,NiceHash只拥有攻击比特币网络所需的2%硬件,这表明该服务可以成功地用于攻击小型代币,如比特币黄金、Bitcoin Private、MonaCoin、Bytecoin,以及许多其他小型加密货币。

事实上,一周前,Verge和比特币黄金都遭受了51%的成功攻击,比特币黄金损失了1800万美元。这次袭击成了加密货币新闻的头条,许多人认为这起加密货币抢劫案背后有一次大规模行动。然而,似乎NiceHash可以用于征用低于4000美元的BTG哈希率。Crypto51.app站点声称,NiceHash可以以不到600美元的价格,在整整一个小时内接管Bytecoin网络的哈希率,而其他代币则很容易受到数百万美元的攻击,而且攻击费用也很低。

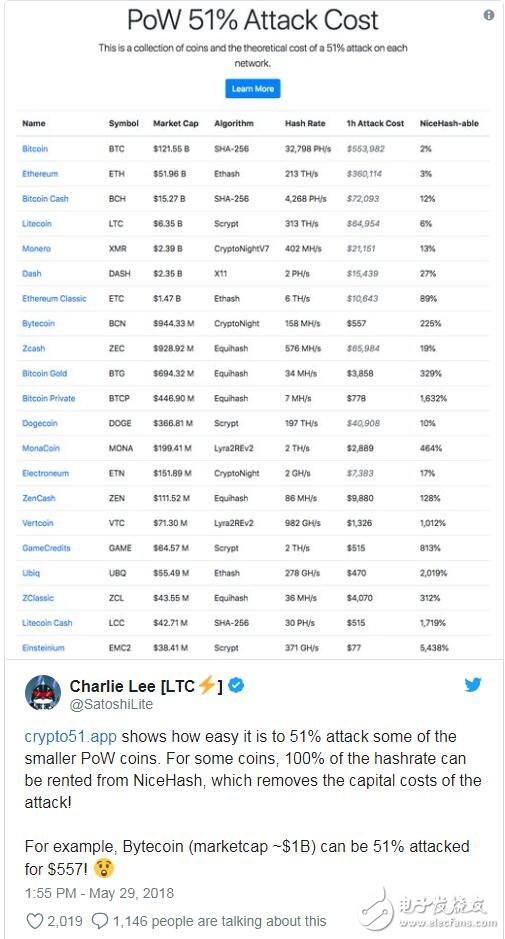

Litecoin的查理·李(Charlie Lee)是众多认真对待该网站数据的人之一:

显示了51%攻击一些较小的PoW代币是多么容易。对于某些代币来说,100%的哈希码可以从NiceHash租用,这消除了攻击的资本成本!

例如,557美元的Bytecoin(市值~1B)可以很容易受到51%的攻击!

51% 攻击到底是什么?

51% 攻击使攻击者能够控制货币的 “哈希率”, 并将相同的资金花费两次, 将区块链里分叉成两个不同的网络, 以此创建不同的记录。双重支出一直是数字货币概念的一个问题, 而比特币发明了一个解决方案:区块链的工作z明(POW)。

区块链分类帐保留了一个假定不可变的记录, 而战俘系统要求挖掘计算机来猜测数字和解决算法, 以便验证事务并向区块链添加新数据块。

区块链存储在称为节点的计算机上。大型网络有许多节点, 由于需要处理的能力,使得攻击非常昂贵。但是, 节点较少的网络可以被劫持, 但是处理能力更低。例如, 任何控制51% 攻击哈希率的人都可以向交易所发送资金, 并将它们换成其他代币, 然后使用他们的哈希能力来清除他们刚做的交易, 将他们的资金和所收到的资金全部留下。

从理论上讲, 51% 的攻击可能是对主系统的证明, 但攻击者需要购买大约一半的供应出来的代币 (这一行动将导致价格稳步增长, 因为他们买了更多的代币),于是这就很难估计所需的真正支出能力了。

如果网站上的数字是准确的,那么许多山寨币都需要重新考虑他们的安全与可能受到51% 攻击的想法。这就引出了一个问题,为什么51%的攻击事件不会发生得很频繁,事实上,是他们这样做的时候我们不知道而已。

欢迎分享,转载请注明来源:内存溢出

微信扫一扫

微信扫一扫

支付宝扫一扫

支付宝扫一扫

评论列表(0条)