有一种密保措施叫“击键记录”,通过记录 *** 作者的击键习惯来形成密码保护。这是安全防护中一个升级手段,但这种生物识别如今也有极大的被破解可能了。

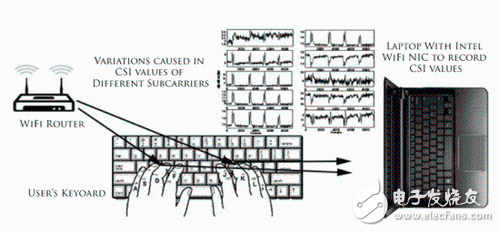

据报道,来自美国密歇根州立大学和中国南京大学的研究人员找到这样的方法,他们通过一个普通路由器使用Wi-Fi信号准确检测出击键纪录。

研究人员指出,在受到最小信号干扰的环境下,攻击者能通过中断路由器WiFi信号来检测出用户在键盘上的击打纪录,然后利用这些数据盗取他的密码,准确率达到77%到97.5%之间。而除了获取击键纪录之外,Wi-Fi信号还能用于读取用户手势、嘴唇动作。

*** 作上,为了收集WiFi信号的微小变化,WiKey实验室研究人员利用了路由器的MIMO(多输入多输出)功能来开展攻击 *** 作。在搜集到的WiFi信号以及对房间的扫描等信息的帮助下,研究人员可以创建出一张室内环境地图。

当一个人站在笔记本前并准备输入时,WiKey就能抓取由用户双手、手指以及键盘微小变化引起的WiFi信号干扰数据。研究人员解释称:“每一个击键动作,用户会以独特的方式和方向移动双手和手指,于是就会在信道状态信息(CSI)值的时间序列中形成一个独特模式,我们将其称为这个键的CSI波形。”

研究团队称,获取了击键记录数据后,通过他们研发的一套算法,就能将用户的击键纪录转换为输入文本纪录。研究员透露,77%到97.5%的准确率能让攻击者知道用户密码的四分之三。

不过,这种方法也容易有bug,当一个房间内放有多于1台笔记本时,它就无法确定攻击目标。

欢迎分享,转载请注明来源:内存溢出

微信扫一扫

微信扫一扫

支付宝扫一扫

支付宝扫一扫

评论列表(0条)