华为防火墙综合案例

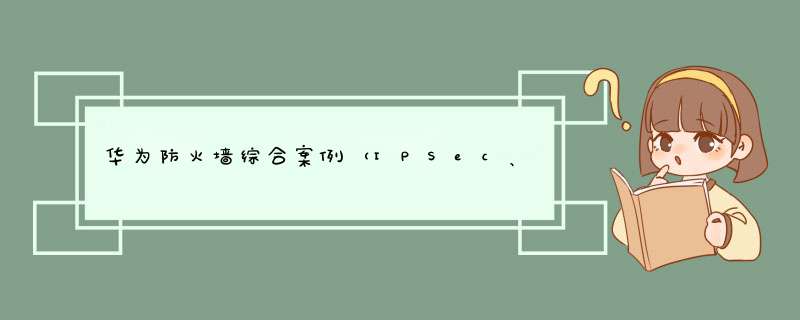

实验拓扑

实验要求

- 如图所示,总计四个网络(成都总公司、绵阳分公司、Internet、出差在外员工所处的某酒店网络)

- IP地址已经规划完成

- 成都总公司CE1交换机为三层交换机连接了两个vlan,内网客户端直接通过二层交换机连接出口防火墙

- 绵阳分公司一个网络直接和出口防火墙连接

- Internet使用一台路由器进行模拟公网

- 酒店就一个网络直接连接出口路由器

- 上网需求

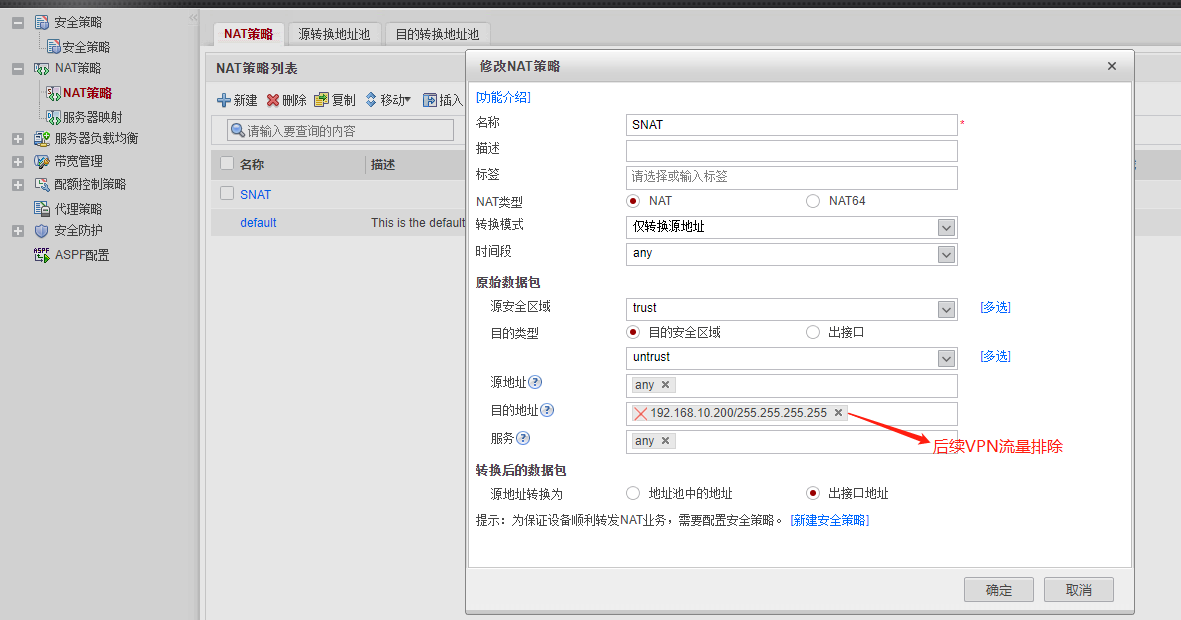

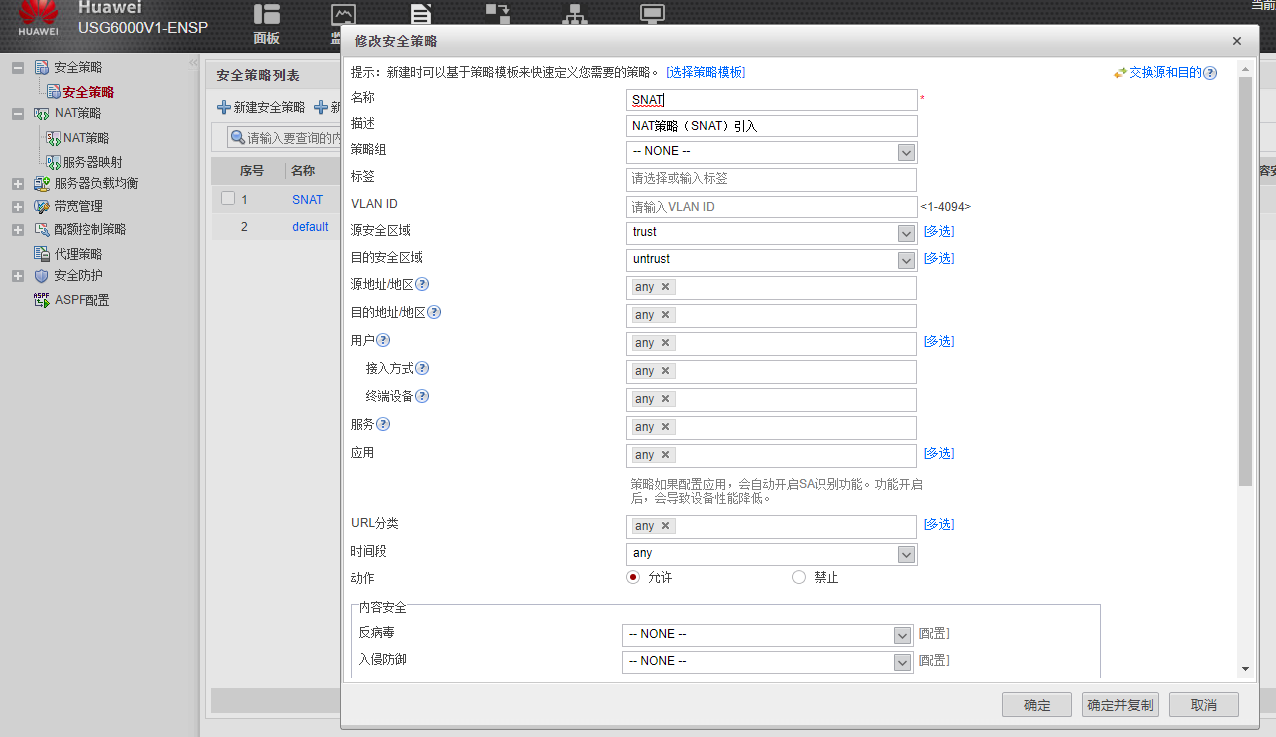

- 成都总公司所有主机(包括服务器)访问Internet在FW1上做SNAT

- 绵阳分公司主机访问Internet在FW2上做SNAT

- 酒店主机访问Internet在AR2上做SNAT

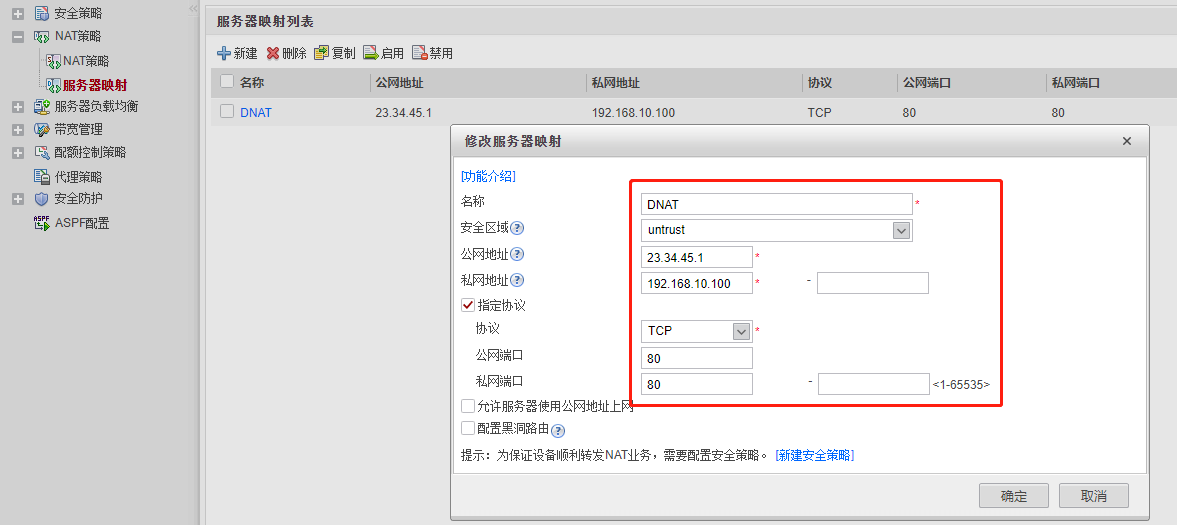

- 服务器发布需求

- 成都总公司server1的HTTP服务发布到公网使所有公网用户可以直接访问

- VPN需求

- 成都总公司FW3作为VPN设备和绵阳分公司FW2防火墙设备建立IPSec隧道,使绵阳公司主机通过VPN访问到server2上的FTP服务

- 成都总公司FW3作为VPN设备创建SSL VPN,使出差在外的员工(酒店主机)可以接入从而访问到公司内部资源

- 攻击模拟

- 使用公网主机对成都总公司服务器发起ICMP Flood攻击,在FW1上配置防护,查看防护情况

实验步骤

1、防火墙web页面管理配置

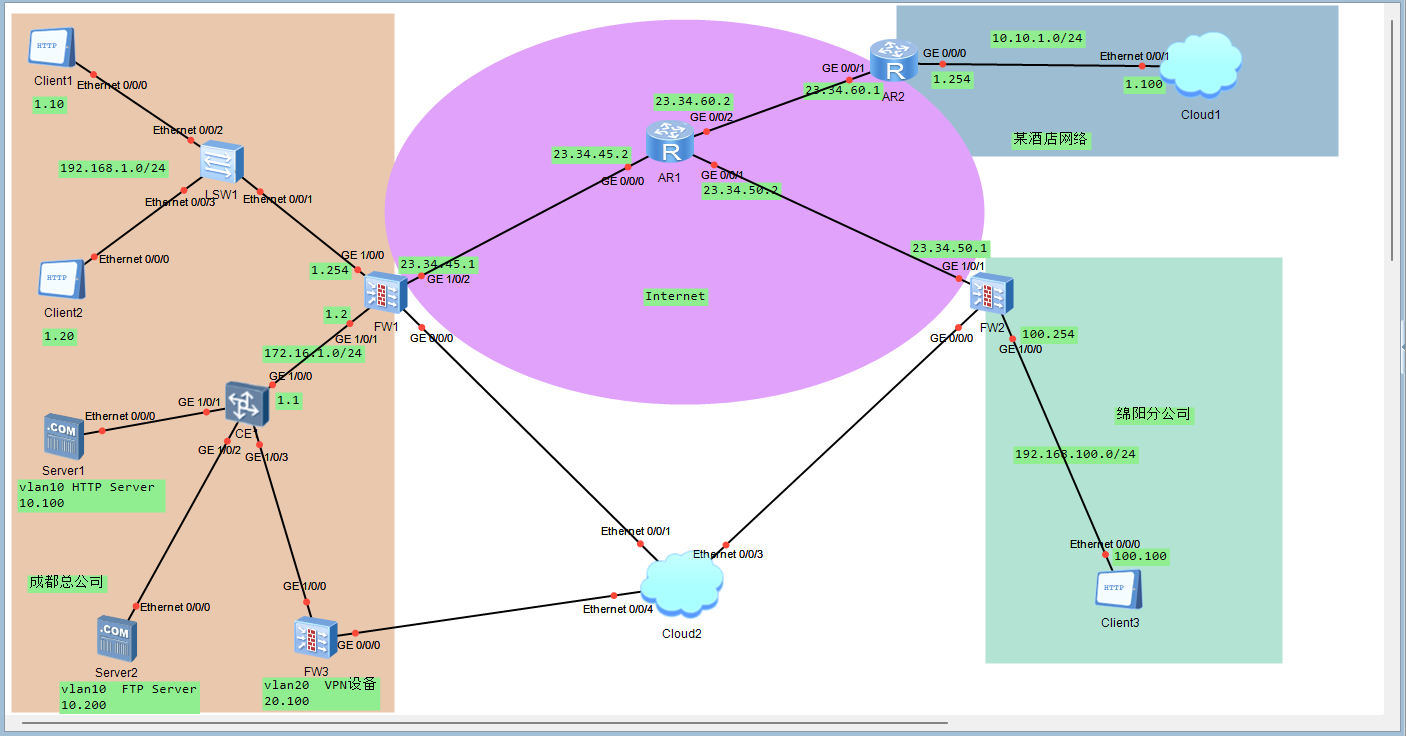

-

cloud2作为管理防火墙客户机,添加3个接口直接管理3台防火墙,防火墙默认管理接口

G0/0/0

口IP为192.168.0.1

,需要修改其他两台防火墙管理IP

#FW1配置 Username:admin #默认用户名 Password:Admin@123 #默认密码 The password needs to be changed. Change now? [Y/N]: y Please enter old password:Admin@123 #老密码 Please enter new password:p-0p-0p-0 #新密码 Please confirm new password:p-0p-0p-0 #确认新密码 <USG6000V1>sys [USG6000V1]sysname chengduFW [chengduFW]int g0/0/0 [chengduFW-GigabitEthernet0/0/0]service-manage all permit #配置允许所有管理方式#FW2配置 Username:admin #默认用户名 Password:Admin@123 #默认密码 The password needs to be changed. Change now? [Y/N]: y #同意修改密码 Please enter old password:Admin@123 #老密码 Please enter new password:p-0p-0p-0 #新密码 Please confirm new password:p-0p-0p-0 #确认新密码 <USG6000V1>sys [USG6000V1]sysname mianyangFW [mianyangFW]int g0/0/0 [mianyangFW-GigabitEthernet0/0/0]ip add 192.168.0.2 24 #修改管理IP [mianyangFW-GigabitEthernet0/0/0]service-manage all permit #配置允许所有管理方式#FW3配置 Username:admin #默认用户名 Password:Admin@123 #默认密码 The password needs to be changed. Change now? [Y/N]: y #同意修改密码 Please enter old password:Admin@123 #老密码 Please enter new password:p-0p-0p-0 #新密码 Please confirm new password:p-0p-0p-0 #确认新密码 <USG6000V1>sys [USG6000V1]sysname chengduVPN [chengduVPN]int g0/0/0 [chengduVPN-GigabitEthernet0/0/0]ip add 192.168.0.3 24 #修改管理IP [chengduVPN-GigabitEthernet0/0/0]service-manage all permit #配置允许所有管理方式

-

登录防火墙web页面

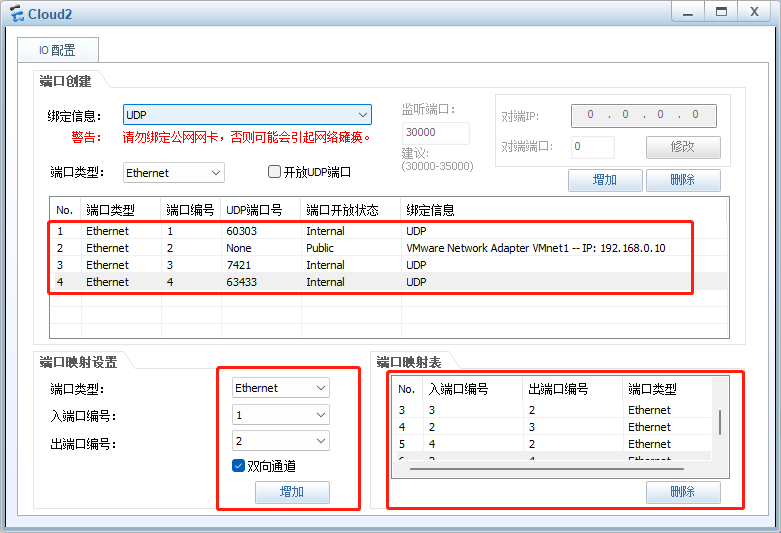

2、各接口IP地址配置

-

CE1交换机配置(创建vlan并配置三层交换)

[~HUAWEI]vlan batch 10 20 [*HUAWEI]interface Vlanif10 [*HUAWEI-Vlanif10]ip address 192.168.10.254 255.255.255.0 [*HUAWEI-Vlanif10]interface Vlanif20 [*HUAWEI-Vlanif20]ip address 192.168.20.254 255.255.255.0 [*HUAWEI-Vlanif20]interface GE1/0/0 [*HUAWEI-GE1/0/0]undo portswitch [*HUAWEI-GE1/0/0]undo shutdown [*HUAWEI-GE1/0/0]ip address 172.16.1.1 255.255.255.0 [*HUAWEI-GE1/0/0]interface GE1/0/1 [*HUAWEI-GE1/0/1]undo shutdown [*HUAWEI-GE1/0/1]port default vlan 10 [*HUAWEI-GE1/0/1]interface GE1/0/2 [*HUAWEI-GE1/0/2]undo shutdown [*HUAWEI-GE1/0/2]port default vlan 10 [*HUAWEI-GE1/0/2]interface GE1/0/3 [*HUAWEI-GE1/0/3]undo shutdown [*HUAWEI-GE1/0/3]port default vlan 20 [*HUAWEI-GE1/0/3]commit

-

AR1配置(配置接口IP地址)

[Huawei]interface GigabitEthernet0/0/0 [Huawei-GigabitEthernet0/0/0]ip address 23.34.45.2 255.255.255.0 [Huawei-GigabitEthernet0/0/0]interface GigabitEthernet0/0/1 [Huawei-GigabitEthernet0/0/1]ip address 23.34.50.2 255.255.255.0 [Huawei-GigabitEthernet0/0/1]interface GigabitEthernet0/0/2 [Huawei-GigabitEthernet0/0/2]ip address 23.34.60.2 255.255.255.0

-

AR2配置(配置接口IP地址并在

g0/0/0

口上开启接口dhcp)[Huawei]dhcp enable [Huawei]interface GigabitEthernet0/0/0 [Huawei-GigabitEthernet0/0/0]ip address 10.10.1.254 255.255.255.0 [Huawei-GigabitEthernet0/0/0]dhcp select interface [Huawei-GigabitEthernet0/0/0]interface GigabitEthernet0/0/1 [Huawei-GigabitEthernet0/0/1]ip address 23.34.60.1 255.255.255.0

-

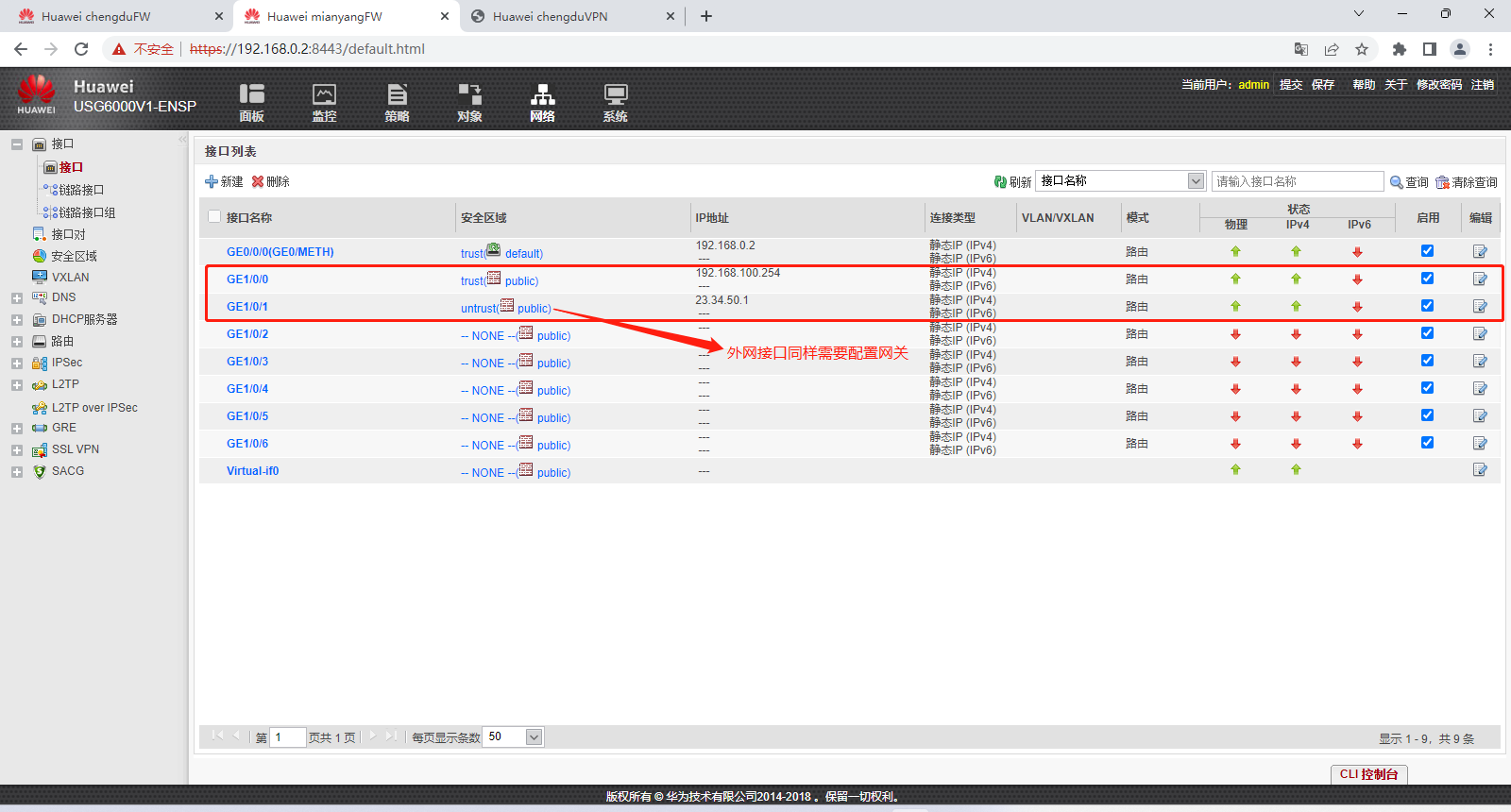

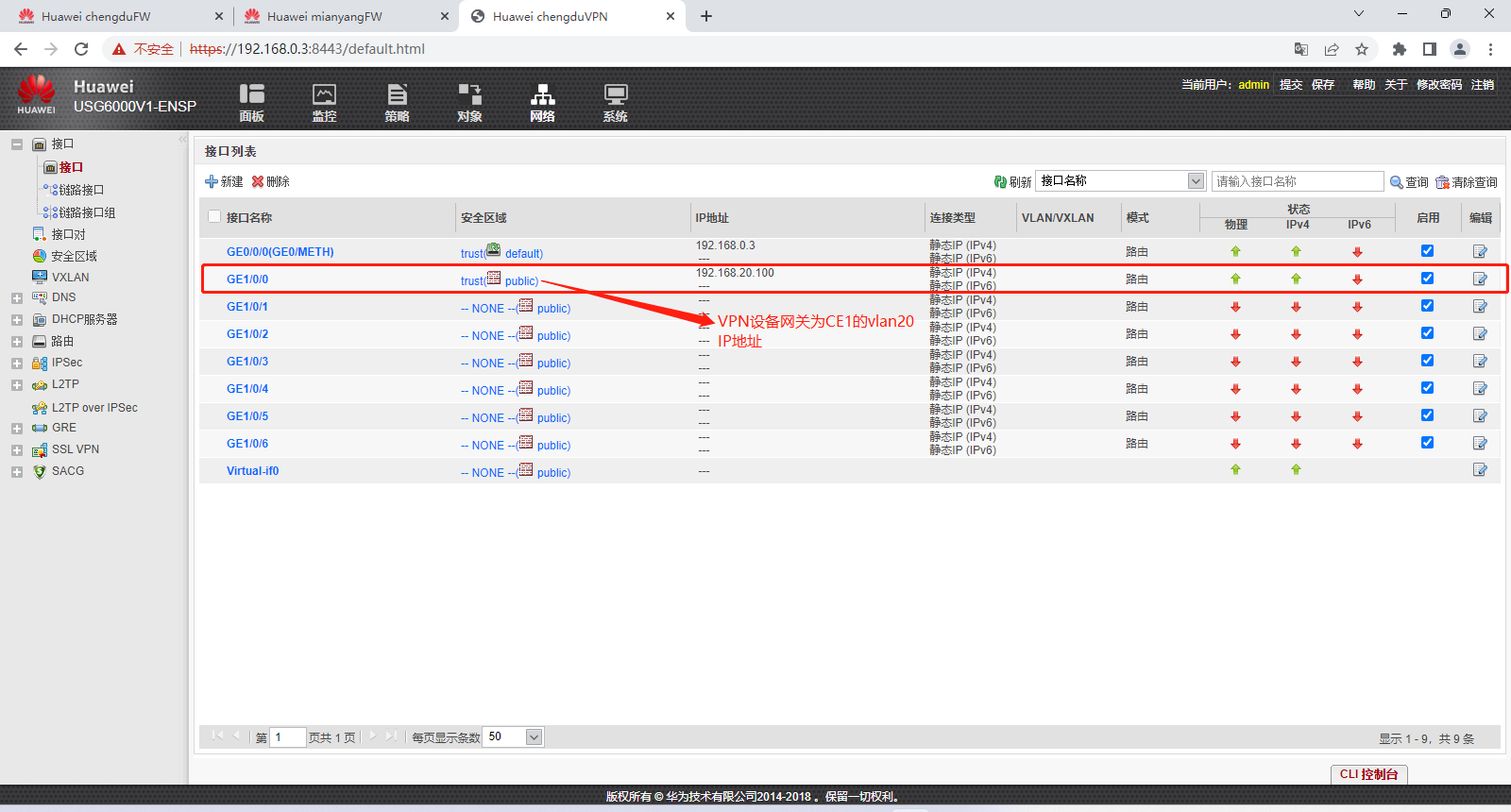

防火墙配置(接口IP及网关配置)

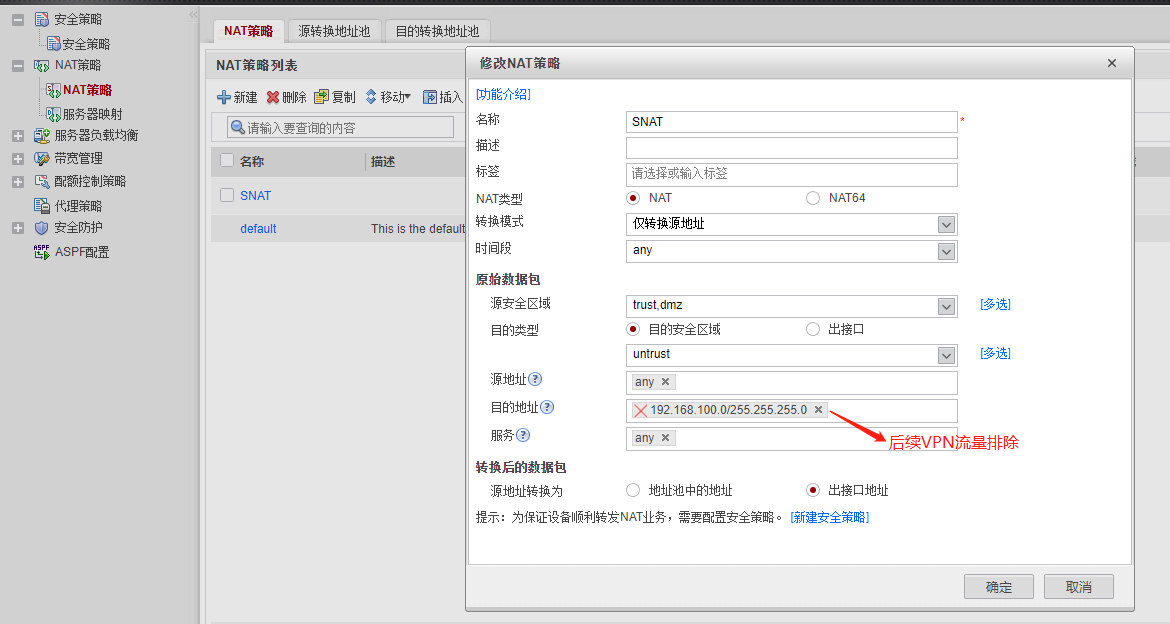

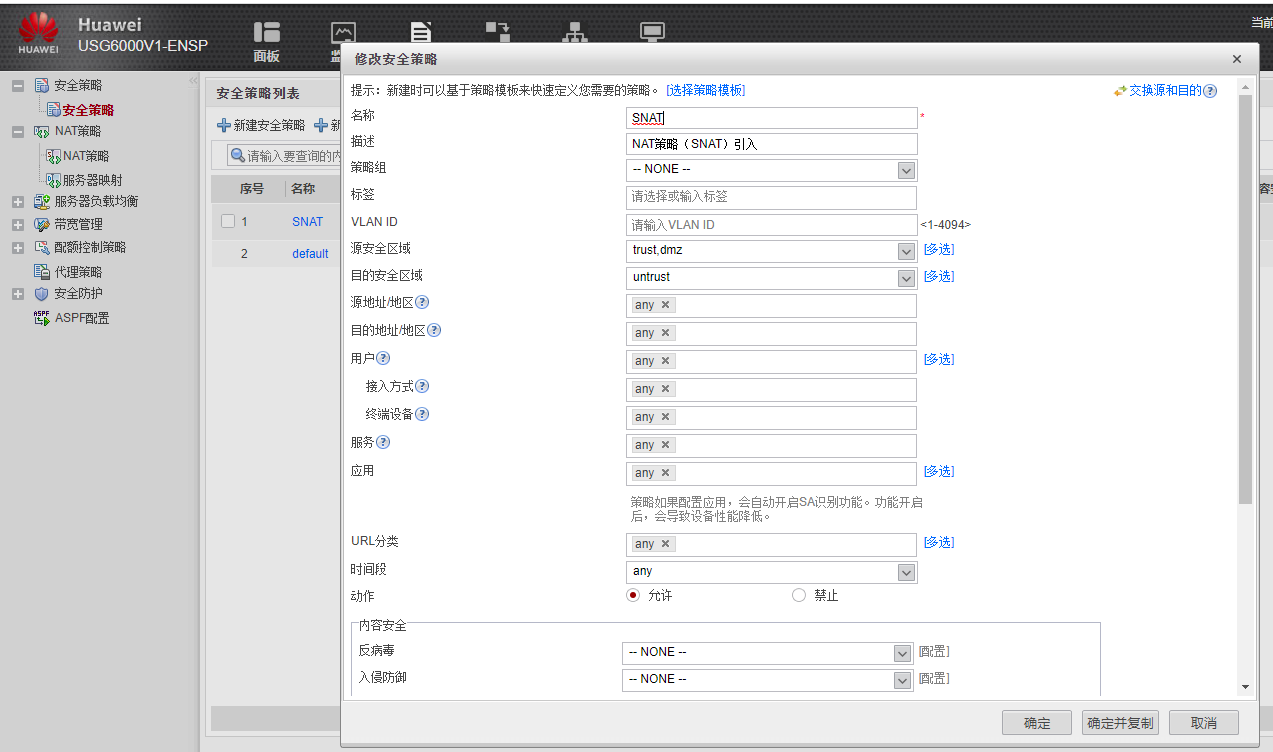

3、上网要求(SNAT)

-

成都总公司上网

#CE1的出口路由 [~HUAWEI]ip route-static 0.0.0.0 0 172.16.1.2 [*HUAWEI]commit

-

绵阳公司上网(SNAT)

-

酒店上网(SNAT)

#AR2配置 [Huawei]ip route-static 0.0.0.0 0 23.34.60.2 [Huawei]acl 2000 [Huawei-acl-basic-2000]rule permit [Huawei-acl-basic-2000]int g0/0/1 [Huawei-GigabitEthernet0/0/1]nat outbound 2000

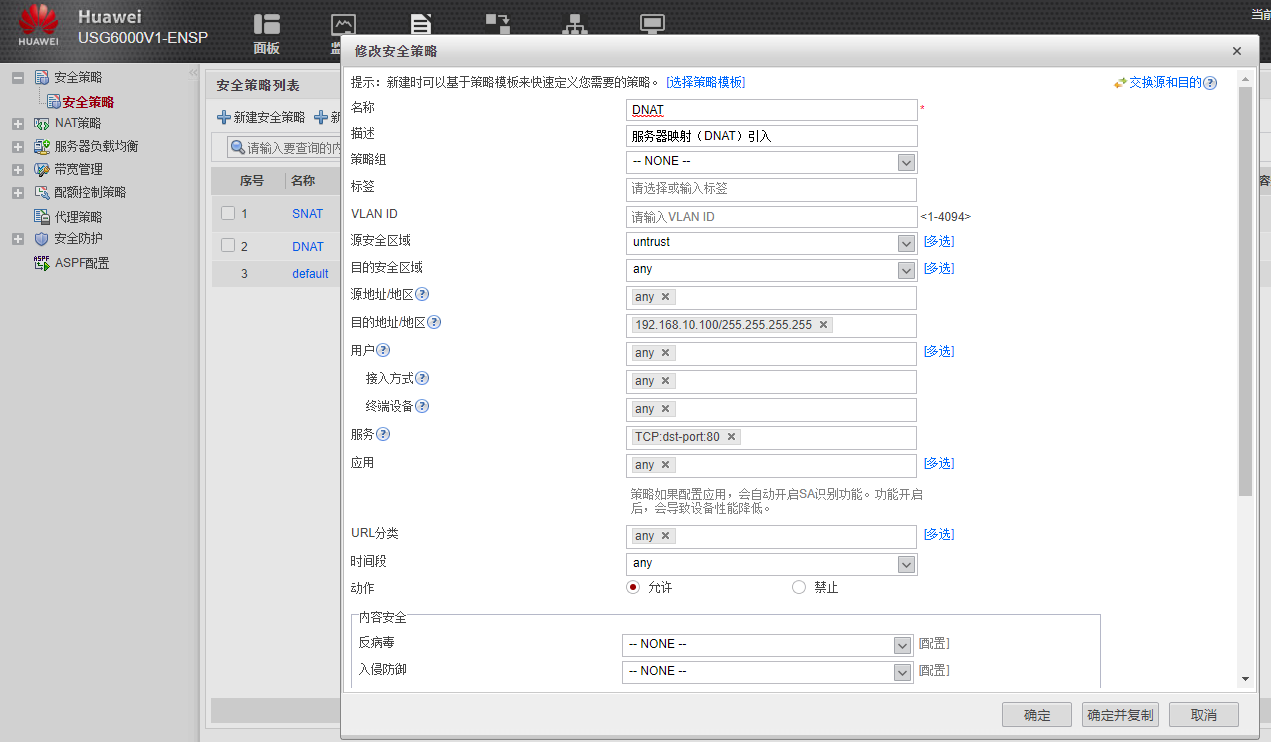

4、服务器发布需求

-

成都server1的http服务进行发布

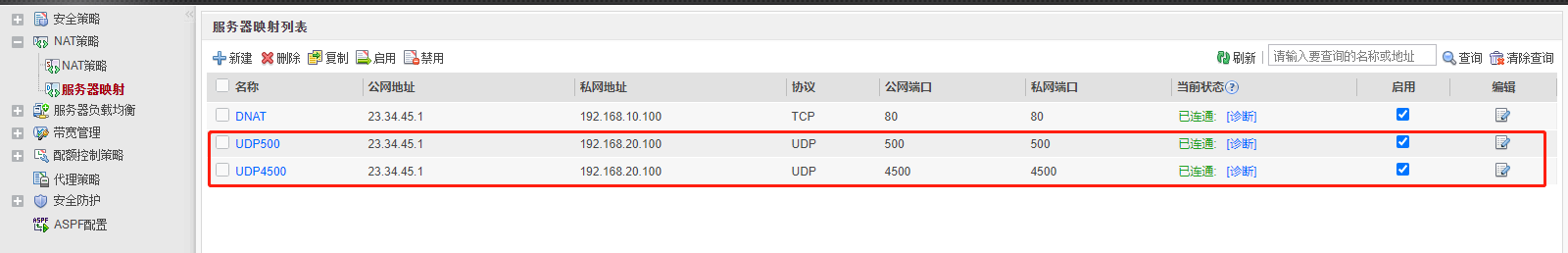

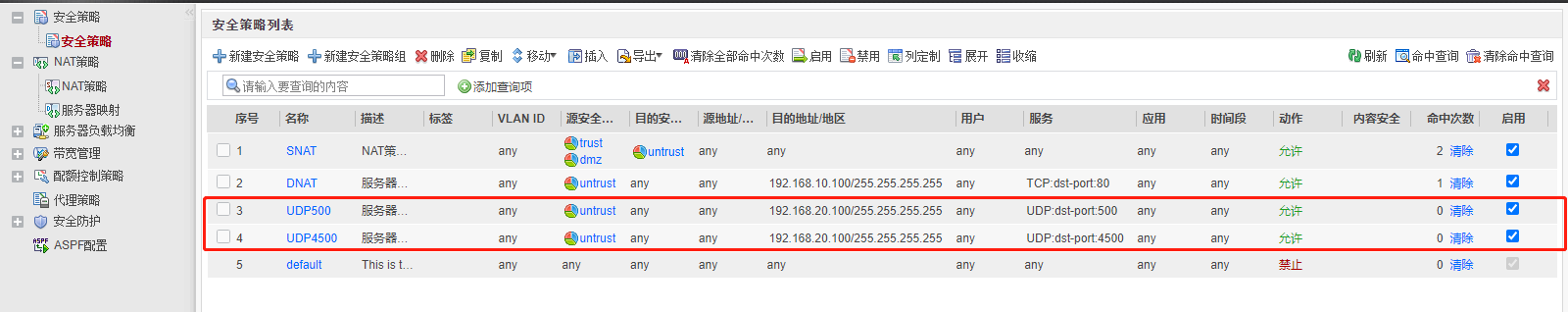

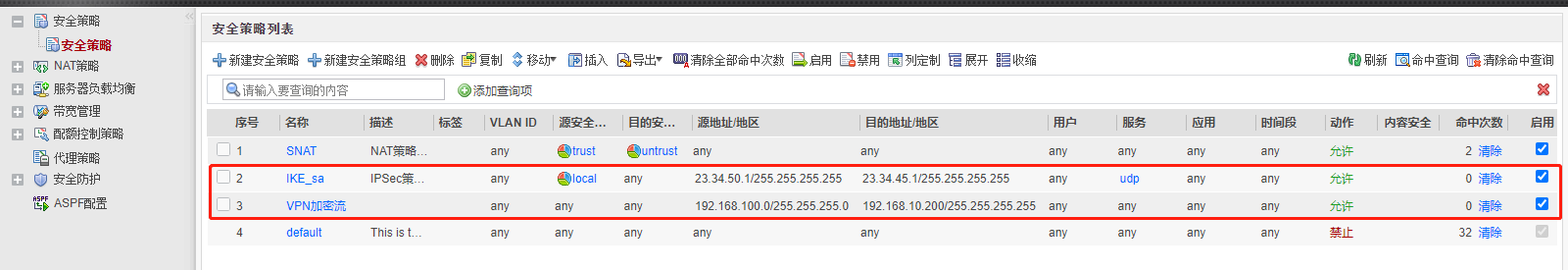

5、IPSec VPN需求(FW3和FW2建立IPSec VPN隧道)

-

在FW1上映射

UDP:500

和UDP:4500

(IKE sa使用的端口)

-

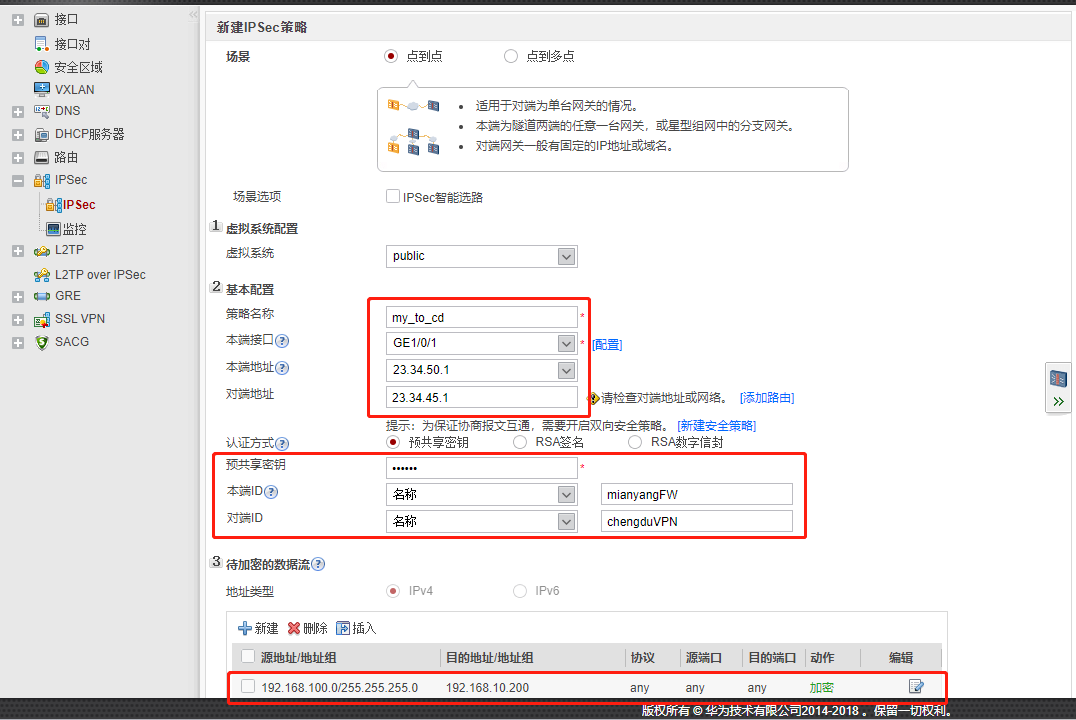

在FW3上新建IPSec策略

-

FW2上新建IPSec策略

-

查看建立成功

-

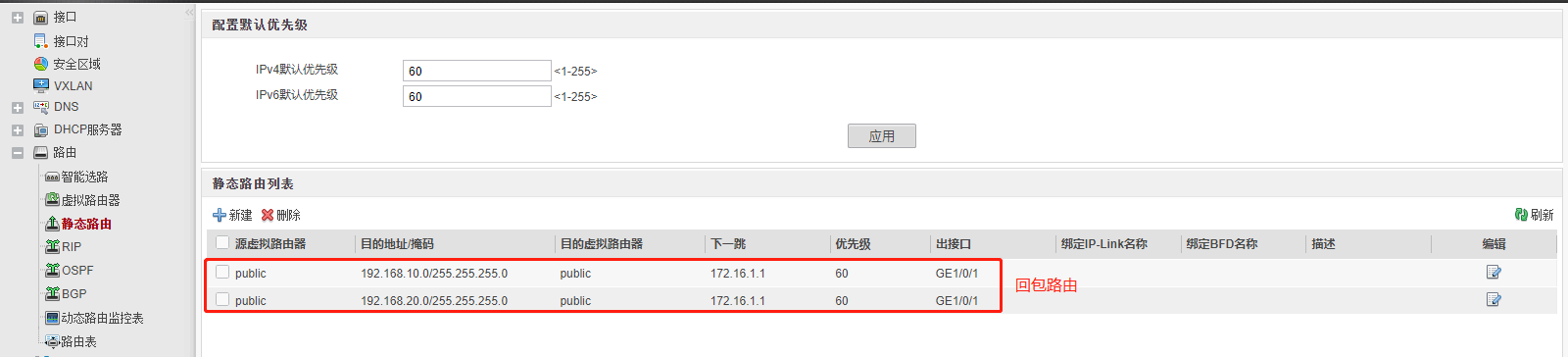

在CE1上配置路由,将绵阳公司主机访问server2的回包流量引入VPN设备

[~HUAWEI]ip route-static 192.168.100.0 24 192.168.20.100 [*HUAWEI]commit

-

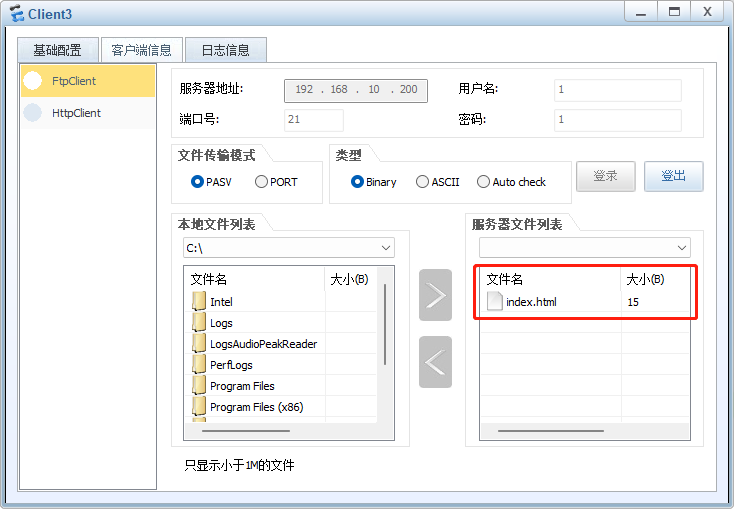

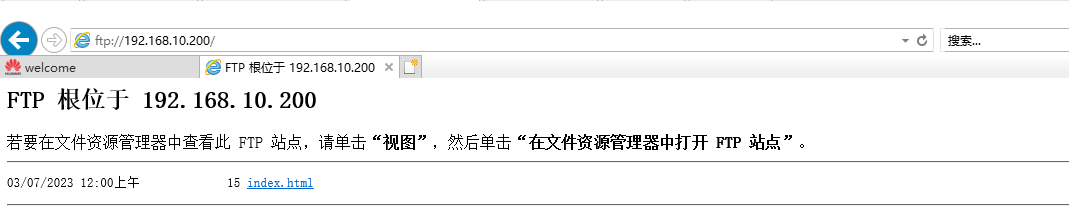

使用绵阳公司主机访问server2的FTP服务

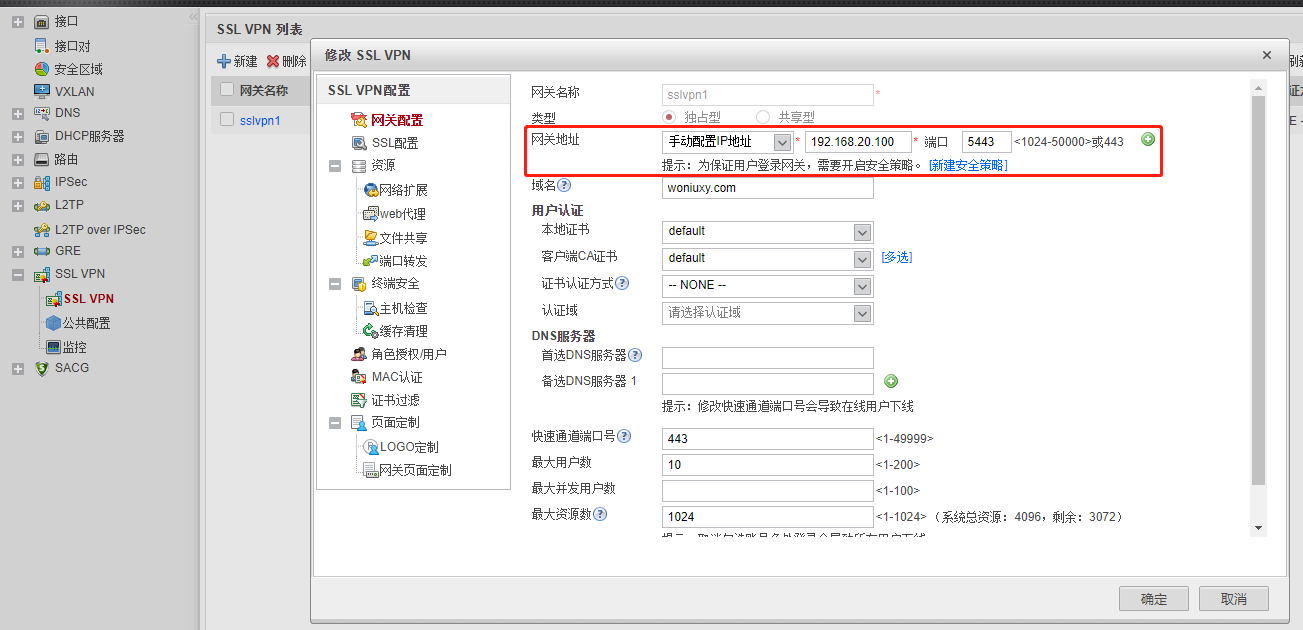

6、SSL VPN需求(FW3作为SSL VPN设备为出差在外员工提供服务)

-

创建ssl vpn(需要在命令行创建)

[chengduVPN]v-gateway sslvpn1 192.168.20.100 private woniuxy.com #sslvpn1 指定vpn名字 #192.168.30.150 指定vpnIP #private 指定域名

-

网关配置

-

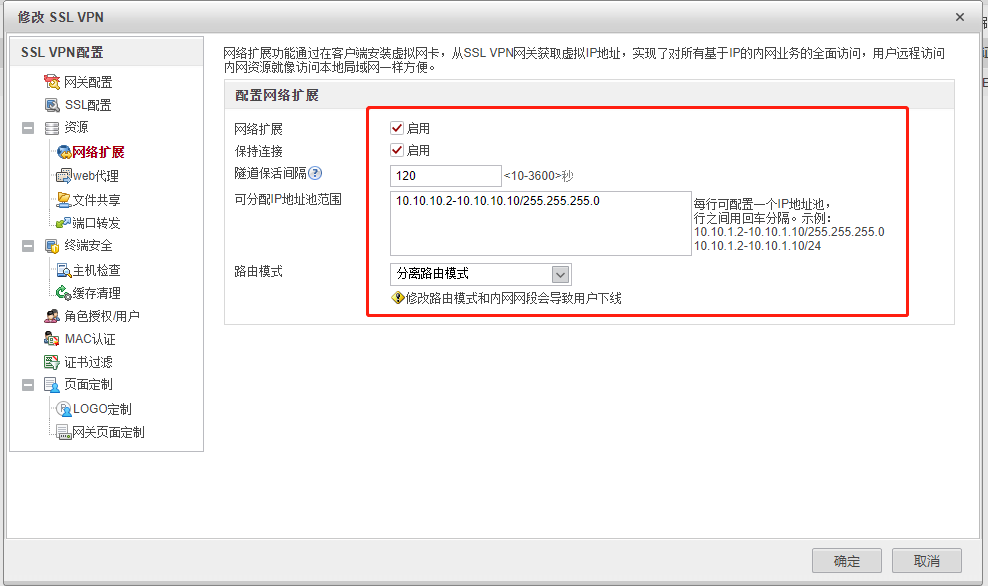

开启网络扩展(使连接上的主机可以使用网络扩展功能)

-

创建对应用户并添加到对应角色并授予对应权限

-

使用出差在外员工主机(酒店客户机)验证

-

在CE1上添加路由,使用酒店主机访问酒店内部资源

[~HUAWEI]ip route-static 10.10.10.0 24 192.168.20.100 [*HUAWEI]commit

7、安全防护配置

-

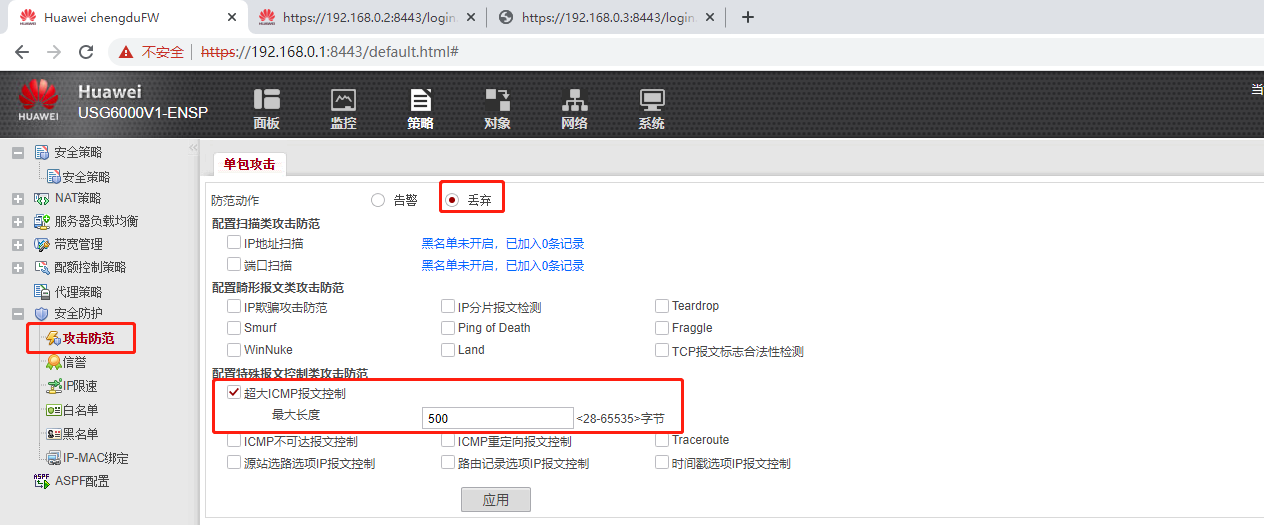

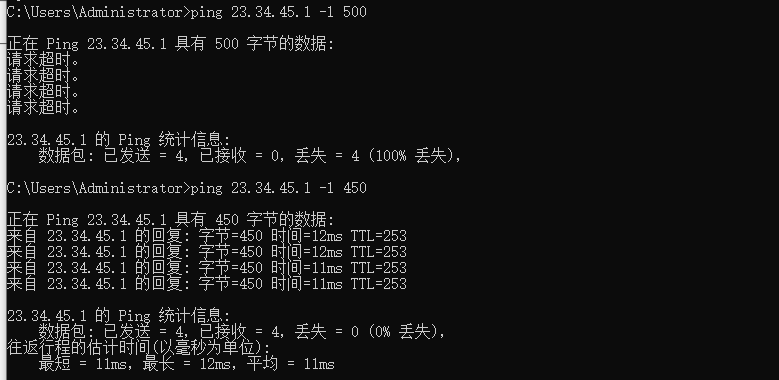

成都FW1上配置超大ICMP报文控制,超过500字节的ICMP报文直接丢弃

-

验证效果

欢迎分享,转载请注明来源:内存溢出

微信扫一扫

微信扫一扫

支付宝扫一扫

支付宝扫一扫

评论列表(0条)