在所有行业与技术中,物联网(IoT)发展速度惊人。2000年早期还只有少数实验性质的联网微控制器,现在已发展成全世界物联网设备超过210亿件之多。尽管以太网也让设备连接到互联网,但急剧加速IoT行业发展的是Wi-Fi,因为不论在哪,即便很小的设备也能连接到互联网。

首代设备主要用于一些琐碎的应用,例如无线温度计或湿度传感器——都是些有趣的小玩意儿,而非实用的产品。由于用途有限,而且市场特别小,因此这些看上去风险很低的设备几乎没有采取任何安全措施。但是,随着微控制器越来越高级,这些功能简单的IoT产品开始增添更多功能,最终能够用于视频和音频流。尽管这些设备变得越来越高级,安全措施依然严重缺乏。很多IoT设备不使用密码,使用不安全的连接,甚至以不加密的方式储存个人数据。

快进到2022年:全球数以十亿计的设备很可能轻易遭受网络攻击,黑客频繁针对IoT设备盗取个人数据以及执行拒绝服务攻击。用强劲的安全措施保护这些设备变得前所未有地重要。

何谓边缘计算?

由于第一代IoT设备基于极其简单的微控制器,其功能也十分有限,任何繁重的数据处理都需要通过服务器(如云计算)远程进行。虽然这种方式有节能优势,但也面临着一些较大的挑战:提交数据和接收响应之间有延迟,个人数据需要通过互联网传输时可能会被拦截。

但是有了边缘计算,一些甚至大部分繁重的计算就可以通过IoT设备或连接IoT设备的本地计算机来完成。这样的系统不仅减少了延迟,而且将与在远程网络上发送个人数据有关的风险降至最低。边缘计算甚至还能用于预处理数据(例如摄像头馈送数据),这样发送到远程连接的任何数据中的个人信息将被模糊处理或删除。

设备是如何被攻击的?

即便有了边缘计算,IoT设备依然易于受到各种攻击,工程师们必须了解这些攻击方法以便做好防范。

在器件可靠性得到验证后,下一步就是评估这些器件的生态系统,包括产品选择的丰富度、可靠的供应链和设计支持。

数据漏洞

需要了解的最重要概念是数据的三种状态:储存、传输和处理。数据在这三种状态下都容易受到攻击,但传输中的数据尤其脆弱。例如,储存在内存中的数据可能会被访问,在中央处理器(CPU)和内存之间传输数据可能会被窥探,CPU内部的数据可能会受到侧信道攻击。

协议实现欠佳

协议实现欠佳也是常见原因之一。例如,尽管OpenSSL理论上足以保护数据,但其实现过程中出现了一个较大的漏洞,即Heartbleed,该漏洞让缓冲区溢出攻击能够返回服务器内存中的私人数据。

暴露的编程端口

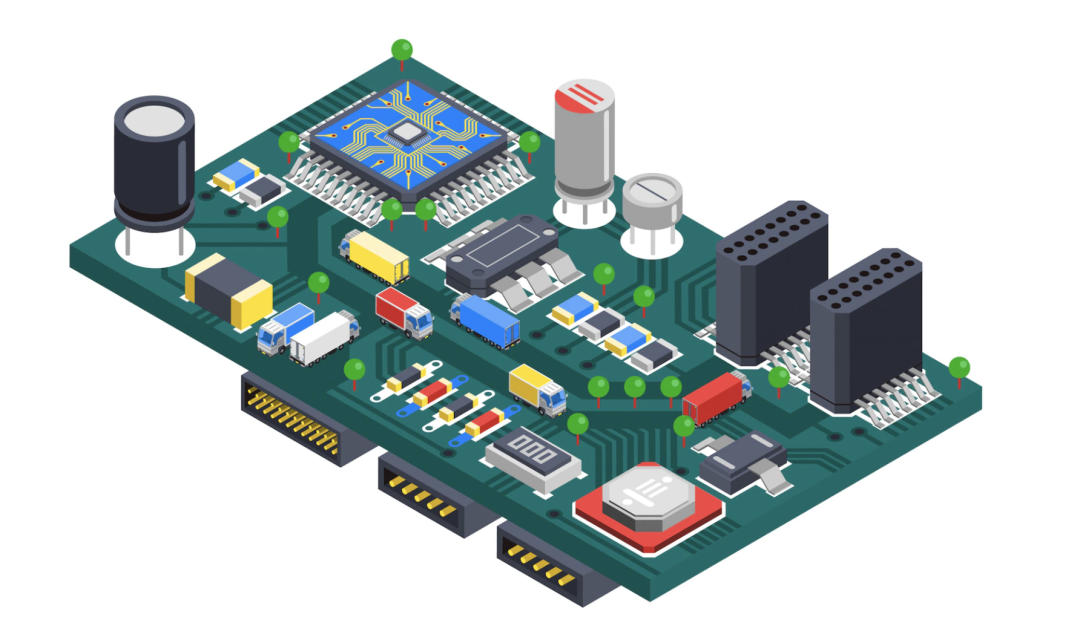

市面上许多设备在制造时要求为只读闪存提供编程端口,但却为黑客提供了可趁之机,能从该端口攻入主微控制器(图1)。从而清空程序内存,盗取IP,截获密钥。

*** 作系统使用不当

某些设备使用能够运行诸如Linux等 *** 作系统的复杂安全运行中心。尽管这为设计人员创建复杂应用提供了便利,但这些 *** 作系统有部分端口可能不受保护且默认不关闭,使用众所周知的初始密码,且集成不必要但却包含漏洞甚至并非最新版本的软件包。

缺乏设备验证

需要使用远程服务器进行数据存储和通信的IoT设计很少包含验证该IoT设备的证书系统。伪装成真正IoT设备的任何设备都可能会访问IoT服务器。更有甚者,设备可能被内置的恶意软件克隆,从而导致远程服务器中毒。

图1:微控制器通常配备可轻易访问的引脚和编程端口

(图源:macrovector/freepik.com)

如何保护设备?

不幸的是,尽管有如此多的攻击途径,但却没有一个万能解决方案来保护现有的设备。不过,利用常识以及使用硬件安全措施也能够极大地提高设备的安全性。

第一重防护便是尽可能地使用加密,因为没有密钥便无法读取加密的数据。内存、元器件之间传输的数据以及通过互联网发送的数据均可进行加密。第二重防护就是不含糟糕协议实现的强劲安全算法和线程(如,真随机数发生器和加密算法)。

当然,这两重防护方法都需要保持加密密钥安全以防黑客盗取,并且确保算法不可直接赋值。幸运的是,市面上已有为此目的而设计的加密协处理器,例如NXP的EdgeLock SE050 Plug & Trust安全元件。该协处理器具有以下特性:集成真随机数生成器;依赖多重加密算法,如AES、RSA和DES;可用于储存密钥;支持信任的平台模块功能(图2)。

图2:EdgeLock SE050提供多重保护,以防遭到攻击。

(图源:NXP数据手册)

结语

物联网设备的网络攻击仍呈增长态势,使用强劲的安全措施确保这些设备的安全变得前所未有地重要。软件安全措施已经到了尽头,如果不持续更新,只努力尝试使用软件加密可能会带来灾难,NXP EdgeLock SE050之类的硬件安全解决方案才是确保设备安全的理想之选。

审核编辑:彭静欢迎分享,转载请注明来源:内存溢出

微信扫一扫

微信扫一扫

支付宝扫一扫

支付宝扫一扫

评论列表(0条)