据外媒最新消息,英特尔公司日前爆出了一个处理器的严重漏洞,导致微软、苹果等公司需要修改 *** 作系统,这一漏洞修补过程可能导致全球个人电脑性能下降,最高下降幅度高达三成。

该漏洞是奥地利格拉茨技术大学(TU Graz)的一组研究人员发现的,但值得注意的是,有消息称,此次修正安全漏洞有可能会导致5%-30%的系统性能下降(目前只有Linux下的游戏性能没有受到影响)。

在近日发布的一篇安全公告中,英特尔对这个提权漏洞给出了“极其严重”(CriTIcal Severity)的评定。该漏洞存在于主动管理(AMT)、标准管理(ISM)、以及英特尔小企业技术(SBT)中,涉及版本号为6.x、7.x、8.x、9.x、10.x、11.5以及11.6的固件。

借助这个漏洞,攻击者可以“获取上述产品中提供的管理功能的控制权”。

此外英特尔还特别给出了两个例子:

● 某个无特权的网络攻击者,可以借助英特尔提供的管理功能来获得系统权限,其影响下述SKU——AMT、ISM、SBT(CVSSv3 9.8 CriTIcal /AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H)。

● 某个无特权的本地攻击者,可以再次上获得网络或本地系统上的权限,其影响下述SKU——AMT、ISM、SBT((CVSSv3 8.4 High /AV:L/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H))。

SemiAccurate表示,其敦促英特尔修复该问题已有数年的时间,但该公司在过去9年里几乎无动于衷。

Intel 芯片中有一个独立于 CPU 和 *** 作系统的微处理器,叫做英特尔管理引擎 Intel Management Engine,简称 ME。多种技术都基于ME,包括代码处理、媒体DRM、可信平台模块TPM等。

ME 是一个有别于 CPU 的独立系统,它可以在不受 CPU 管控下通过搭配 AMT (英特尔主动管理技术)等技术用来远程管理企业计算机。

它依靠Intel的主动管理技术(AMT)来实现,当开启该功能之后,即使在关机的情况下也能对电脑进行远程管理,可查看状态、安装、更新软件或系统、浏览磁盘文件等。如此强大而方便的管理技术也同时留下了巨大的安全威胁。

从理论上,消费者也能够更换一枚不包括这一漏洞的英特尔CPU,不过除了少数科技发烧友之外,普通个人电脑用户很难实施更换处理器的解决办法。

据报道,在例行的“周二补丁包”中,微软已经决定发布针对Windows *** 作系统的补丁。该补丁包可能在下周发布。

除了微软Windows、苹果macOS之外,Linux *** 作系统也受到了这一英特尔漏洞的影响。除了个人电脑之外,包括亚马逊、微软和谷歌在内的云计算服务也受到漏洞的影响。

外媒也指出,虽然修补漏洞导致英特尔处理器性能降低,但是建议用户尽快安装各个 *** 作系统厂商推出的补丁,因为除非出现非常重大的危险漏洞,全球的 *** 作系统厂商并不会统一采取行动进行修补。

对于不同品牌、不同 *** 作系统的个人电脑,这一漏洞导致的具体性能降低信息尚不详。

不过一位名叫Dave Hansen的Linux内核开发人员(效力于英特尔公司)在网络文章中表示,Linux内核中进行的修补将会影响所有的 *** 作系统工作,大部分软件运行将会出现“一位数下滑”(10%以下),典型的性能下降幅度为5%。

而在联网功能方面,最糟糕的性能下降幅度为30%。据悉,修补这一漏洞的补丁将会影响到系统调用的底层功能,因此将影响到软件编译,虚拟机运行等。相反,AMD系列CPU则不受影响。

intel处理器漏洞检测_处理器漏洞怎么修复早些时候已经有安全研究人员再次从英特尔系列处理器的管理引擎的驱动程序里面发现严重级别的安全漏洞。由于该管理引擎的驱动程序本身就是个独立的 *** 作系统,因此即使在关机通电状态下攻击者依然可发起攻击。

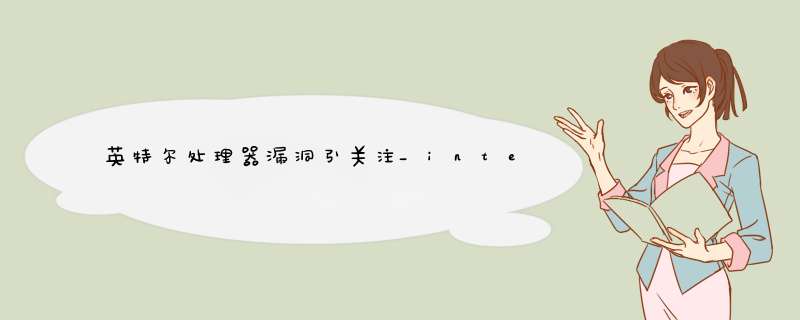

目前英特尔已经发布针对该管理引擎漏洞的安全检测工具,用户可以使用该工具检测自己的设备是否受威胁。

下载英特尔SA-00086检测工具:

Windows 10/8.1/7:https://downloadmirror.intel.com/27150/eng/SA00086_Windows.zip

适用于Linux *** 作系统:https://downloadmirror.intel.com/27150/eng/SA00086_Linux.tar.gz

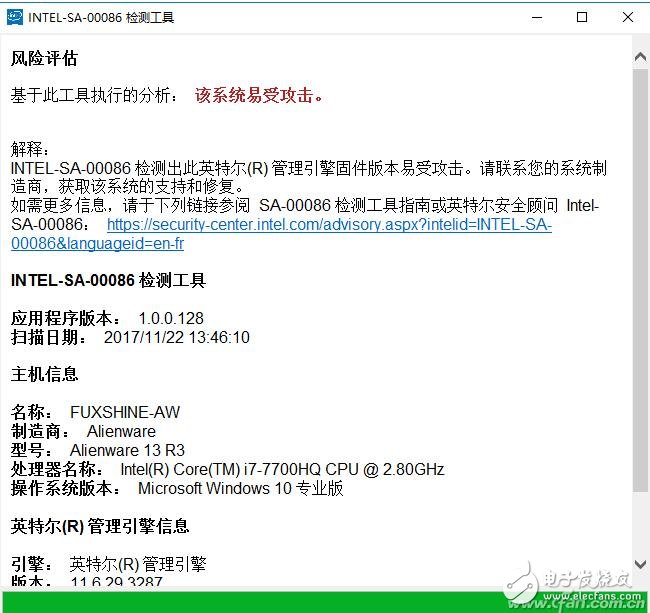

如果显示“该系统易受攻击”则表明系统存在ME管理引擎漏洞,反之则显示“该系统不易受攻击”。目前来看,从第六代酷睿处理器开始(六代酷睿Skylake、七代酷睿Kaby Lake、八代酷睿Coffee Lake),甚至是同时期至强、赛扬、Atom处理器都中招了。

据了解,已经发现的漏洞可被用来加载、执行任意代码,能导致相关PC、服务器、物联网设备可能会出现系统不稳定甚至崩溃,而且这一切建立在 *** 作系统之外,也就是说作为使用者根本没有能力防范。

需要注意的是,目前这个问题刚刚曝出还没有什么好的解决方法。小编通过安装最新版的英特尔管理引擎驱动也无济于事。根据英特尔的消息显示已经开发了补丁,但是这需要品牌机厂商、主板厂商(DIY主机)来协助分发解决,这需要一段时间才能解决,小编也会随时跟进关注,一有消息就会分享给大家。

欢迎分享,转载请注明来源:内存溢出

微信扫一扫

微信扫一扫

支付宝扫一扫

支付宝扫一扫

评论列表(0条)